Exchange用户伪造(CVE-2018-8581)

发表于

|

分类于

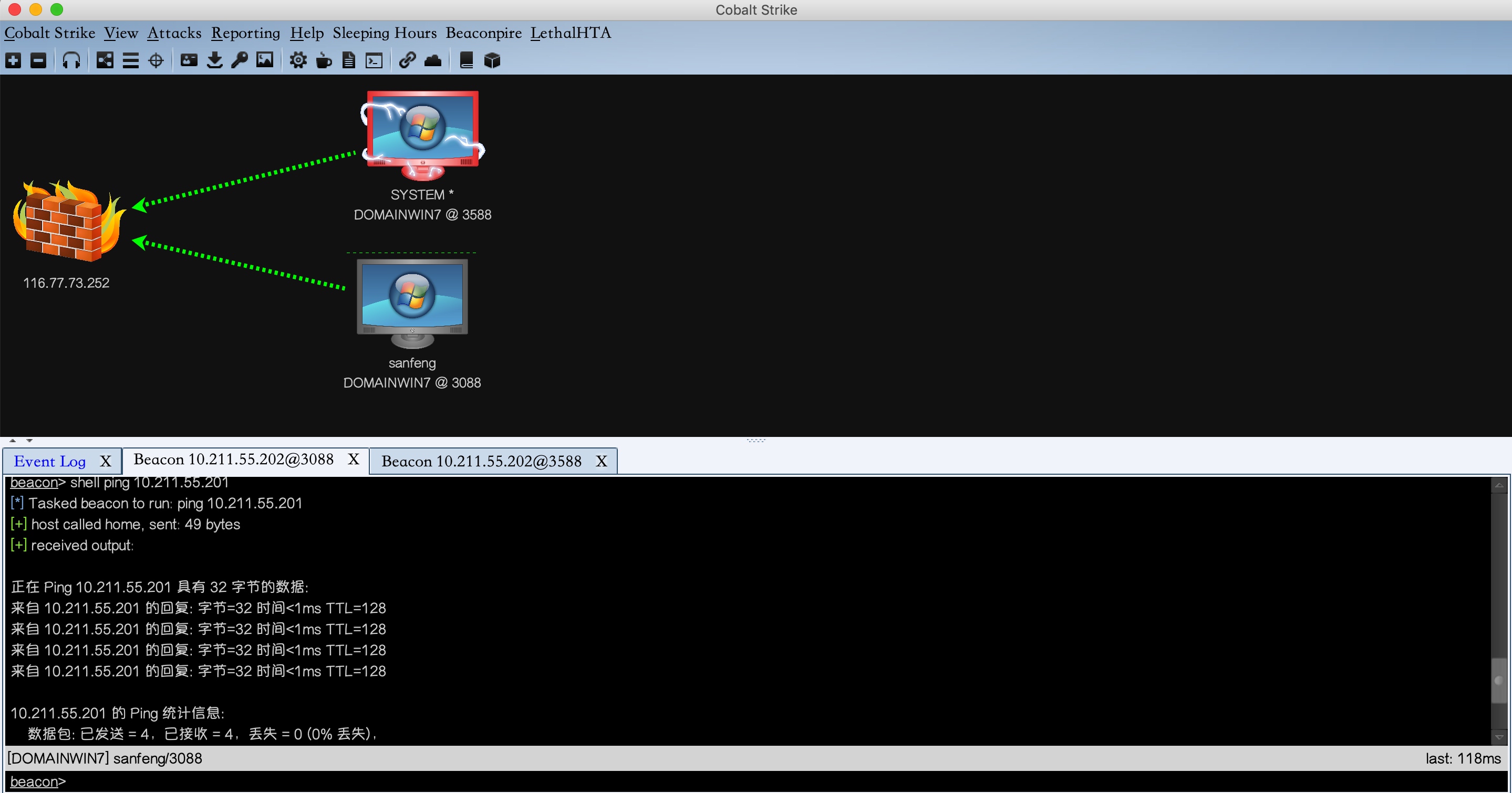

内网渗透

环境DC : 192.168.31.129Exchange (2013): 192.168.31.129Attacker: 192.168.31.243 条件得到用户: beiguoxia与Exchange服务器可互通,不需要入域。 利用 ...

Exchange在渗透测试中的利用

发表于

|

分类于

技术分享

0x00 Exchange简介Windows Exchange Server,是国内外应用非常广泛的邮件服务器,是微软公司的一套电子邮件服务组件。 简单而言,Exchange server可以被用来构架应用于企业、学校的邮件系统。所以通常渗 ...